Rendre l’argent digital plus pertinent, plus souvent – 1ère partie

Ignacio Mas et Vartika Shukla, octobre 2015

Qui sont les clients ?

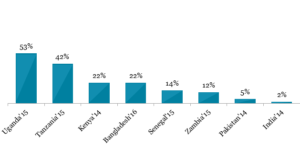

L’adoption des services financiers digitaux va en crossant d’année en année sur la plupart des marchés des pays en développement. Dans son rapport sur l’état de l’industrie de 2014, la GSMA signale que le mobile money est maintenant présent sur 89 des 135 marchés et que dans 16 pays, le nombre de comptes d’argent mobile dépasse le nombre de comptes bancaires.

Toutefois, la GSMA signale également que seulement un tiers des comptes de mobile money sont actifs. La plupart des fournisseurs de services acceptent qu’une grande proportion des comptes aient un solde nul ou négligeable. Par exemple, selon l’ambitieux programme PMJDY de l’Inde, environ 40 % des comptes ouverts dans le cadre de ce programme affichent un solde nul.

On entend souvent les fournisseurs de services poser la question : « Comment faire en sorte que les clients utilisent davantage mon produit/mes services ? »

La question fondamentale que l’on semble ignorer est de savoir : « Comment rendre le mobile money plus inclusif et pertinent dans la vie quotidienne des gens ? » Nous tentons de répondre à cette question à travers cette série de blogs.

La première partie de la série explore le profil des clients du marché de masse (principalement les groupes à faible revenu) comme première étape pour répondre à cette question.

Le marché de masse présente quelques caractéristiques typiques : un fort pourcentage de la population n’a pas de revenu fixe régulier ; la plupart n’ont pas de flux de revenu défini (prévisible) ; en raison de l’incertitude provoquée par un revenu variable, les gens ont recours à diverses méthodes pour gérer et organiser leur argent.

On peut classer les gens dans les trois segments suivants :

Trois étapes/segments de la clientèle

| SURVIVRE | VIVRE | CONFORT | |

| Caractère régulier du revenu | Revenu imprévisible/inégal | Revenu variable | Revenu régulier |

| Ce qu’ils cherchent | Répondre aux besoins | Satisfaire aux désirs | Plus de confort |

| Principal soucis d’argent | Un revenu plus stable | Des dépenses planifiées | Constituer des actifs |

| Horizon temporel | Aujourd’hui | Demain | Prochaine génération

(patrimoine) |

| Activité principale en matière d’argent | Recherche de liquidités | Gérer les liquidités disponibles | Gérer la richesse |

| Fréquence de décisions | Constante – chaque fois que l’argent liquide est disponible | Mensuelle

Cycle de budgétisation |

Occasionnelle

Planification financière |

Les personnes de la catégorie « Survivre » ont des revenus imprévisibles ou inégaux. Leur préoccupation est surtout de répondre aux besoins quotidiens. Leurs questions d’argent ont généralement un horizon temporel très court puisque leur objectif est d’assurer la stabilité de leur revenu. Ils sont constamment à la recherche de liquidités et doivent prévoir quoi faire de l’argent chaque fois qu’ils en reçoivent.

Dans le segment « Vivre », les gens ont dépassé le stade de la survie quotidienne et cherchent à satisfaire leurs besoins. Le comportement financier n’est plus axé sur la satisfaction des besoins essentiels, mais sur la satisfaction des aspirations et des dépenses prévues. Le revenu, même si beaucoup moins incertain, peut encore être variable. Ils doivent gérer leurs liquidités disponibles afin de répondre à leurs aspirations et planifient en conséquence, à l’aide de budgets mensuels.

Le segment « Confort » se compose en grande partie de personnes à revenu régulier. Ils cherchent à mener une vie plus commode et accumulent des actifs, en particulier pour leur prochaine génération. Ils font de temps à autre de la planification financière pour s’assurer que les ressources sont affectées à l’acquisition d’actifs afin d’assurer la sécurité de leur patrimoine.

Dans l’idéal, la monnaie digitale devrait être utile pour les trois segments. Toutefois, il se peut qu’il soit moins nécessaire de se concentrer sur le segment « Confort », dans la mesure où ce dernier dispose déjà de solutions adaptées sur le marché qui lui est destiné. Le segment « Confort » peut gérer ses finances à l’aide de produits et services financiers traditionnels, compte tenu de la prévisibilité de son revenu. Par contre, le marché de masse se compose en grande partie des segments « Survivre » et « Vivre » où les revenus sont imprévisibles ou, à tout le moins, variables. L’offre de mobile money doit répondre aux méthodes complexes que les gens des segments « Survivre » et « Vivre » utilisent pour gérer leurs finances.

Nous présentons ci-dessous le profil d’un client que les fournisseurs de services monétaires mobiles devraient être en mesure de cibler s’ils veulent rendre le mobile money pertinent pour le marché de masse.

| Exemple de profil de client potentiel :

Il fait partie d’un groupe d’épargne informel (composé de vendeurs de la localité où il tient son magasin). Seema est client d’une IMF opérant dans la région. Elle reçoit des petits prêts de l’IMF. Ram Mohan possède également cinq poulets et une chèvre. Seema essaie souvent d’économiser de petites sommes d’argent pour acheter des bijoux en or. Elle croit que c’est un excellent investissement. Ram garde une partie de son revenu quotidien chez un fournisseur de biens de grande consommation qui est basé près de chez lui. Cela lui permet de garder une partie de son argent à distance, ce qui l’aide à mettre de l’argent de côté en vue d’épargner un montant plus important dont il a besoin de temps à autre pour payer les frais de scolarité de ses enfants. Ram Mohan possède un smartphone et utilise fréquemment les services de données. Il est à l’aise avec son smartphone et dispose d’une connexion de données active. Ses enfants accèdent à des applications de médias sociaux comme Facebook et WhatsApp, et utilisent le téléphone pour jouer (Candy Crush Saga) et pour se divertir hors ligne (musique, films, clips vidéo) après avoir téléchargé des fichiers d’un magasin du quartier. Ram et Seema discutent souvent des moyens d’assurer une certaine stabilité de leur revenu et leurs dépenses. Pour l’instant, ils pensent qu’ils doivent continuer à rassembler diverses sources de revenu pour y parvenir. La diversité des sources de revenu ainsi que les amis et la famille en tant que « filet de sécurité » peuvent aider la famille à traverser tous les chocs financiers auxquels elle pourrait être confrontée. |

Ram Mohan est un bon exemple de la clientèle de masse. Il a recours à divers mécanismes pour répondre à ses besoins financiers. Il est également ambitieux et, surtout, il a accès à un smartphone. Pour être pertinent pour Ram Mohan, le mobile money doit lui permettre de gérer ses finances d’une manière personnalisée en tenant compte des façons complexes dont il gère son argent à l’heure actuelle, en utilisant des outils qui lui sont facilement disponibles.

Dans la deuxième partie de la série, nous examinerons plus en détail les mécanismes de gestion financière utilisés par la clientèle du marché de masse.

Ram Mohan est un résident de la banlieue de Noida, en Inde. Il est marié (à Seema) et père de trois enfants. Ram Mohan a fréquenté l’école secondaire et a par la suite commencé à travailler à plein temps. Ses deux plus jeunes enfants fréquentent une école locale tandis que l’aîné fait de la broderie sur tissu. Sa femme travaille comme aide ménagère pour subvenir aux besoins de la famille. Elle fait aussi des travaux de couture le soir. Ram vend des fruits et des légumes pour gagner sa vie. Il a aussi une petite ferme dans son village, où il se rend une fois tous les deux ou trois mois pour s’en occuper. Aucune de ces sources n’offre au ménage un revenu stable.

Ram Mohan est un résident de la banlieue de Noida, en Inde. Il est marié (à Seema) et père de trois enfants. Ram Mohan a fréquenté l’école secondaire et a par la suite commencé à travailler à plein temps. Ses deux plus jeunes enfants fréquentent une école locale tandis que l’aîné fait de la broderie sur tissu. Sa femme travaille comme aide ménagère pour subvenir aux besoins de la famille. Elle fait aussi des travaux de couture le soir. Ram vend des fruits et des légumes pour gagner sa vie. Il a aussi une petite ferme dans son village, où il se rend une fois tous les deux ou trois mois pour s’en occuper. Aucune de ces sources n’offre au ménage un revenu stable.

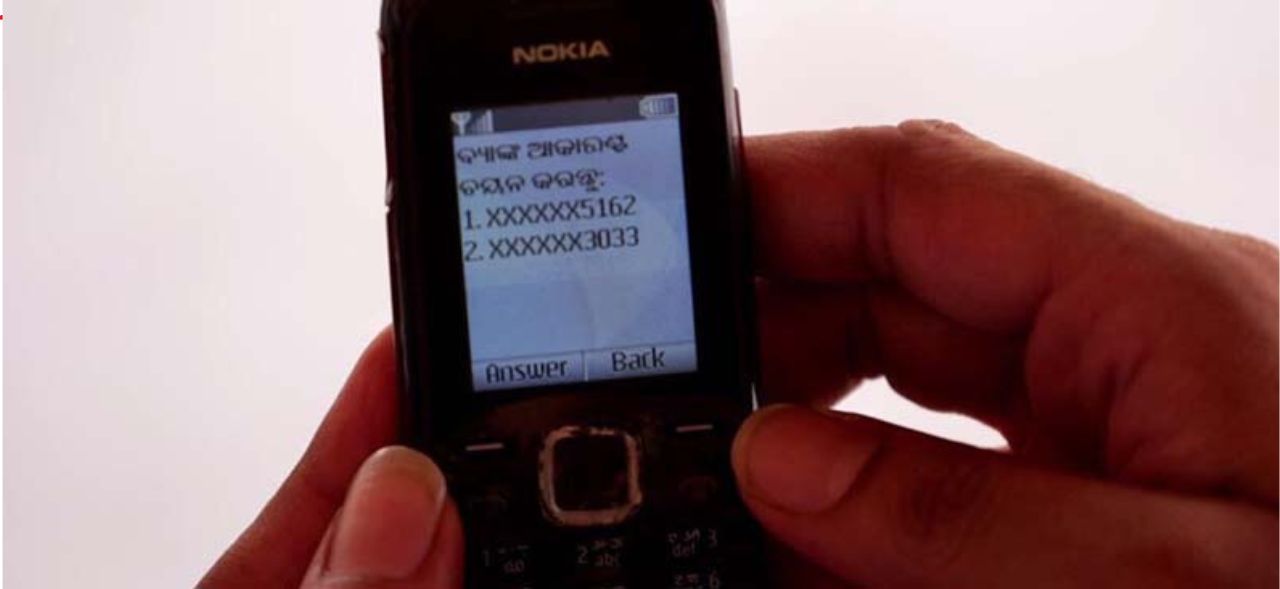

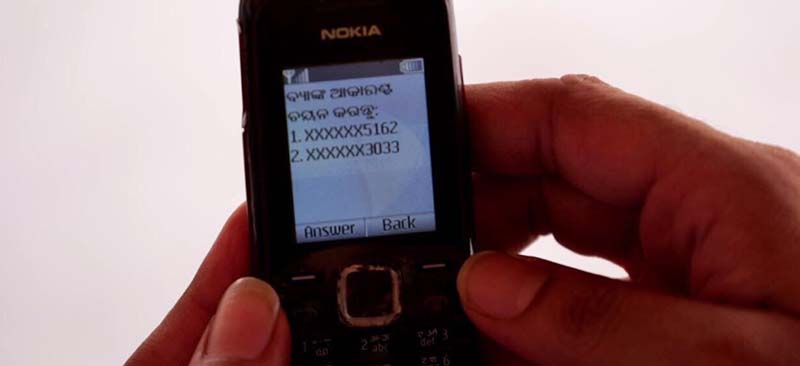

Les observations détaillées ci-dessous sont issues d’une étude sur le terrain de MSC spécifiquement axée sur les interfaces utilisateurs de canaux USSD.

Les observations détaillées ci-dessous sont issues d’une étude sur le terrain de MSC spécifiquement axée sur les interfaces utilisateurs de canaux USSD.